Реклама

Мощность ботнетов увеличивается. Достаточно организованный и глобализированный ботнет уничтожит части Интернета, а не только отдельные сайты, такова власть, которой они обладают. Несмотря на их огромную мощь, самая большая атака DDoS не использует традиционную структуру ботнета.

Давайте посмотрим, как расширяется мощь ботнета Что такое ботнет и является ли ваш компьютер частью одного?Ботнеты являются основным источником вредоносных программ, вымогателей, спама и многого другого. Но что такое ботнет? Как они появляются? Кто их контролирует? И как мы можем их остановить? Подробнее и как следующий огромный DDoS, о котором вы слышали Что такое DDoS-атака и как она происходит?Знаете ли вы, что делает DDoS-атака? Лично я понятия не имел, пока не прочитал эту инфографику. Подробнее будет больше, чем в прошлом.

Как растут ботнеты?

Определение ботнета SearchSecurity состояния что «ботнет представляет собой набор подключенных к Интернету устройств, которые могут включать в себя ПК, серверы, мобильные устройства и интернет вещей устройства, которые заражены и контролируются общим типом вредоносные программы. Пользователи часто не знают, что ботнет заражает их систему ».

Ботнеты отличаются от других типов вредоносных программ тем, что это набор скоординированных зараженных компьютеров. Бот-сети используют вредоносные программы для расширения сети на другие системы, преимущественно используя спам-сообщения с зараженным вложением. У них также есть несколько основных функций, таких как рассылка спама, сбор данных, мошенничество с кликами и DDoS-атаки.

Быстро расширяющаяся сила атаки ботнетов

До недавнего времени у ботнетов было несколько общих структур, знакомых исследователям безопасности. Но в конце 2016 года все изменилось. серия огромных DDoS-атак Основные события кибербезопасности 2017 года и что они с вами сделалиВы были жертвой взлома в 2017 году? Миллиарды были, что было явно худшим годом в области кибербезопасности. С таким большим количеством событий вы, возможно, пропустили некоторые из нарушений: давайте резюмируем. Подробнее заставил исследователей сесть и принять к сведению.

- Сентябрь 2016 Недавно обнаруженный ботнет Mirai атакует веб-сайт журналиста по безопасности Брайана Кребса со скоростью 620 Гбит / с, серьезно нарушая работу его веб-сайта, но в конечном итоге не срабатывая из-за защиты DDoS от Akamai.

- Сентябрь 2016 Ботнет Mirai атакует французский веб-хостинг OVH, увеличивая скорость до 1 Тбит / с

- Октябрь 2016 Огромная атака разрушила большинство интернет-сервисов на восточном побережье США. Атака была направлена на DNS-провайдера Dyn, трафик услуг которого компании оценивается примерно в 1,2 Тбит / с. временно отключать сайты, включая Airbnb, Amazon, Fox News, GitHub, Netflix, PayPal, Twitter, Visa и Xbox Прямой эфир.

- Ноябрь 2016 Mirai наносит удар по интернет-провайдерам и поставщикам мобильных услуг в Либерии, разрушая большинство каналов связи по всей стране.

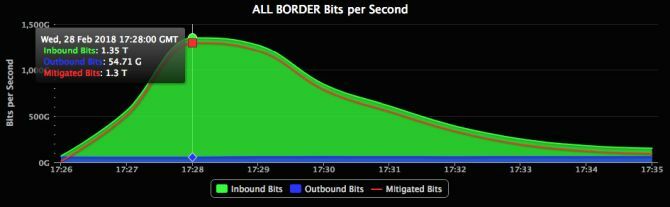

- Март 2018 г. GitHub поражен самым большим из зарегистрированных DDoS, регистрируя около 1,35 Тбит / с в устойчивом трафике.

- Март 2018 г. Компания сетевой безопасности Arbor Networks утверждает, что ее глобальный трафик ATLAS и система мониторинга DDoS регистрируют 1,7 Тбит / с.

Эти атаки усиливаются со временем. Но до этого самой большой DDoS-атакой была атака 500 Гбит / с на продемократические сайты во время акций протеста в Гонконге.

Одной из причин этого постоянного роста мощности является совершенно другой метод DDoS, который не требует сотен тысяч устройств, зараженных вредоносным ПО.

Memcached DDoS

Новая техника DDoS использует Memcached служба. Из этих шести атак GitHub и ATLAS используют memcached для увеличения сетевого трафика до новых высот. Что такое memcached, хотя?

Ну, memcached - это законный сервис, работающий на многих системах Linux. Он кэширует данные и уменьшает нагрузку на хранилище данных, такое как диски и базы данных, сокращая количество раз, когда источник данных должен быть прочитан. Обычно он находится в серверных средах, а не ваш рабочий стол Linux 5 великолепных окружений рабочего стола Linux, о которых вы не слышалиСуществует множество окружений рабочего стола Linux, в том числе отличных, о которых вы, вероятно, не слышали. Вот пять наших фаворитов. Подробнее . Кроме того, в системах, работающих с memcached, не должно быть прямого подключения к Интернету (вы поймете почему).

Memcached осуществляет связь с использованием протокола пользовательских данных (UDP), что позволяет осуществлять связь без аутентификации. В свою очередь, это означает, что любой, кто может получить доступ к компьютеру, подключенному к Интернету, использует сервис memcached. может напрямую связываться с ним, а также запрашивать у него данные (поэтому он не должен подключаться к Интернет!).

Недостатком этой функции является то, что злоумышленник может подделать интернет-адрес компьютера, отправившего запрос. Таким образом, злоумышленник подменяет адрес сайта или службы для DDoS и отправляет запрос как можно большему количеству серверов memcached. Объединенный ответ серверов memcached превращается в DDoS и перегружает сайт.

Эта непреднамеренная функциональность сама по себе достаточно плоха. Но у memcached есть еще одна уникальная «способность». Memcached может значительно увеличить небольшой объем сетевого трафика до чего-то невероятно большого. Определенные команды для протокола UDP приводят к ответам, намного превышающим исходный запрос.

Результирующее усиление называется коэффициентом усиления полосы пропускания, а усиление атаки находится в диапазоне от 10000 до 52000 раз по сравнению с исходным запросом. (Аками верю Атаки memcached могут «иметь коэффициент усиления более 500 000!)

Какая разница?

Итак, вы видите, что основное различие между обычным DDoS-ботнетом и DDoS-кэшем memcached заключается в их инфраструктуре. DDoS-атакам Memcached не требуется огромная сеть скомпрометированных систем, вместо этого они используют небезопасные системы Linux.

Цели высокой ценности

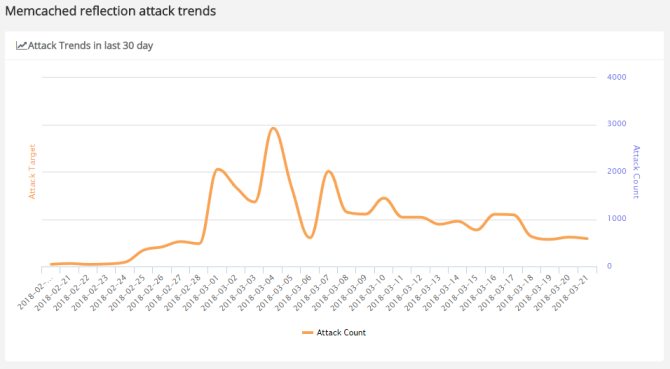

Теперь, когда потенциал чрезвычайно мощных DDoS-атак с использованием memcached находится на свободе, ожидайте увидеть больше атак такого рода. Но атаки memcached, которые уже имели место - не в том же масштабе, что и атака GitHub - привели к чему-то другому, отличному от нормы.

Охранная фирма Cybereason внимательно следит за развитием атак memcached. В ходе своего анализа они обнаружили, что атака с использованием кэша памяти используется в качестве инструмента доставки выкупа. Злоумышленники вставляют крошечная записка с требованием выкупа в Monero 5 причин, почему вы не должны платить мошенникамRansomware страшен, и вы не хотите, чтобы его ударили, но даже если вы это сделаете, есть веские причины, по которым вы НЕ должны платить указанный выкуп! Подробнее (криптовалюта), затем поместите этот файл на сервер memcached. Когда DDoS запускается, злоумышленник запрашивает файл с запиской о выкупе, заставляя цель снова и снова получать заметку.

Оставаться в безопасности?

На самом деле, вы ничего не можете сделать, чтобы остановить атаку memcached. На самом деле, вы не будете знать об этом, пока он не закончится. Или, по крайней мере, пока ваши любимые сервисы и сайты не будут доступны. Это если у вас нет доступа к системе Linux или базе данных, в которой работает memcached. Тогда вам стоит пойти и проверить безопасность вашей сети.

Для обычных пользователей основное внимание уделяется обычным ботнетам, распространяемым с помощью вредоносных программ. Это значит

- Обновите свою систему и сохраните ее

- Обновите свой антивирус

- Рассмотрим средство защиты от вредоносных программ, такое как Malwarebytes Premium Лучшие средства компьютерной безопасности и антивирусаОбеспокоены вредоносными программами, вымогателями и вирусами? Здесь представлены лучшие антивирусные приложения для обеспечения безопасности. Подробнее (премиум-версия обеспечивает защиту в режиме реального времени)

- Включите спам-фильтр в вашем почтовом клиенте Как остановить спам в GmailПолучаете слишком много спам-писем? Эти умные советы по Gmail помогут вам заблокировать нежелательные спам-сообщения от засорения вашего почтового ящика Gmail. Подробнее ; включите его, чтобы поймать подавляющее большинство спама

- Не нажимайте ни на что, в чем вы не уверены; это удваивается для нежелательных писем с неизвестными ссылками

Быть в безопасности - это не рутинаэто просто требует немного бдительности 6 бесплатных курсов по кибербезопасности, которые обеспечат вам безопасность в ИнтернетеОзадаченный по поводу онлайн-безопасности? Смущены кражей личных данных, шифрованием и безопасностью совершения покупок в Интернете? Мы собрали список из 6 бесплатных курсов по кибербезопасности, которые объяснят все, готовые пройти сегодня! Подробнее .

Изображение предоставлено: BeeBright /Depositphotos

Гэвин - старший писатель MUO. Он также является редактором и SEO-менеджером сайта крипто-ориентированных сайтов MakeUseOf, Blocks Decoded. Он имеет степень бакалавра (с отличием) современного письма с практиками цифрового искусства, разграбленного с холмов Девона, а также более чем десятилетний профессиональный опыт написания. Он наслаждается обильным количеством чая.