Реклама

С Голливудская гламурность взлома Как Голливуд обаятельно взламывает - и почему это глубоко неправильно [Мнение]Что если бы вы могли взломать компьютерную систему вашей школы и «настроить» свой отчет о посещаемости? Это было достигнуто в фильме 1986 года «Выходной день Ферриса Бьюллера», снова с участием Мэтью Бродерика. Что если бы ты мог взломать ... Подробнее Легко думать о хакерских группах как о каких-то романтических революционерах закулисной комнаты. Но кто они на самом деле, за что они стоят и какие атаки они совершали в прошлом?

Мы видим истории каждую неделю некоторых бесстрашный хакер 10 самых известных и лучших хакеров в мире (и их увлекательные истории)Хакеры в белой шляпе против хакеров в черной шляпе. Вот лучшие и самые известные хакеры в истории и что они делают сегодня. Подробнее или хакерская группа, сеющая хаос с их техническим ноу-хау. Банки ограбили миллионы благодаря некоторому загадочному вредоносному ПО или взломанному документы просочились из многонациональной корпорации

. Это не говоря уже о миллионах маленьких веб-сайтов и невинных (и более зловещий) Твиттер-аккаунты отключаются. Примеры продолжаются и продолжаются. Но когда вы смотрите на это, значительную часть крупных атак часто можно отнести к нескольким известным хакерским группам.Давайте рассмотрим некоторые из этих групп и то, что их мотивирует.

Аноним: децентрализованный, но объединенный

Безусловно, самая известная и широко разрекламированная хакерская группа - Anonymous. Это подпольная международная сеть почти анархических «хактивистов», возникшая из 4ChanСкандальная доска объявлений. Коллектив был известен публике с 2008 года, когда он выпустил видео на YouTube (см. Выше), задающее тон тому, что должно было произойти. Именно в этом видео впервые прозвучал слоган группы.

Знание бесплатно. Мы анонимы. Мы легион. Мы не прощаем. Мы не забываем. Ожидайте нас.

В его первое интервью с тех пор, как он стал информатором ФБР, бывший Аноним Гектор Монсегур объясняет «Аноним - это идея. Идея, где мы все можем быть анонимными ...Мы все могли бы работать вместе как единое целое - мы могли бы восстать и бороться против угнетения ».

С тех пор таинственная группа начала многочисленные атаки на сайты государственных ведомств, политики, транснациональные, Церковь Саентологии, и сотни аккаунтов ИГИЛ в Твиттере (чтобы назвать только несколько). Тем не менее, важно отметить, что из-за того, что Anonmyous полностью децентрализован, в этих кампаниях нет особого «руководства». Большинство атак будет состоять из совершенно разных людей, которые могут даже работать для достижения своих собственных целей.

Одна из самых далеко идущих кампаний группы была началась атака на PayPal, VISA и Mastercard (Операция Месть Ассанжа) в ответ на поводок, который висел на шее Wikileaks.

По сути, Wikileaks был - и до сих пор — зависит от пожертвований, чтобы остаться на плаву. Правительство США мобилизовало планы, чтобы сделать эти пожертвования практически невозможными, тем самым задушив возможность веб-сайта продолжать работать. Анониму не понравился этот шаг, поэтому ему удалось (очень) эффективно использовать Ионная пушка с низкой орбитой (LOIC) инструмент. Этот инструмент позволил практически любому помочь с атаками типа «отказ в обслуживании» (DDOS) на эти гигантские веб-сайты, временно поставив их на колени, и потерять компании миллионы долларов в процессе.

После спорного «успеха» эта атаки Anonymous начал работать в гораздо более политической сфере, нападая мексиканские наркокартели (который потерпел неудачу), веб-сайты связанный с детской порнографией и Израильские правительственные сайты (в ответ на нападения на Палестину).

Способ, которым Anonymous запускает эти атаки, стал почти традиционным для группы: атака DDOS. Именно здесь сервер веб-сайта наводнен таким количеством данных (пакетов), что он не может справиться с нагрузкой. Как правило, сайт отключается до тех пор, пока некоторые технические специалисты не решат проблему, или пока Anonymous не прекратят бомбардировку. В его фантастическом Житель Нью-Йорка часть об Анониме, Дэвид Кушнер цитирует бывшего Анона Военный подход Кристофера Дойона к атакам DDOS группы:

PLF: ВНИМАНИЕ: Каждый, кто поддерживает PLF или считает нас своим другом - или кто хочет победить зло и защитить невинных: Операция «Мирный лагерь» жива, и действие продолжается. TARGET: www.co.santa-cruz.ca.us. Огонь по желанию. Повторите: ОГОНЬ!

Тем не менее, тактика Anonymous выходит за рамки этих «традиционных» DDOS-атак. Еще в 2011 году внимание Anonymous обратилось на Тунис (Операция Тунис). Используя контакты и навыки, имеющиеся в их распоряжении, группа обеспечила революцию, происходящую на улицы получили широкое освещение в СМИ, взломали правительственные сайты и распространили «пакеты помощи» Протестующие. Эти пакеты помощи были с тех пор распространены на различных митингах по всему миру, предлагая сценарии, которые могут использоваться для предотвращения перехвата правительства, среди прочего, что может потребоваться революционеру.

С точки зрения общего цели анонимных, они были довольно четко изложены в заявление пропаганда Операции Месть Ассанжа. Вопрос о том, собирается ли группа реализовать эти цели правильным или неправильным образом, остается открытым для дискуссий, но это, безусловно, шаг от fromделаю это для LULZ‘Подход, который многие люди связывают с другими актами гражданского неповиновения.

Хотя у нас мало общего с WikiLeaks, мы боремся по тем же причинам. Мы хотим прозрачности и противостоим цензуре ...Вот почему мы намерены использовать наши ресурсы для повышения осведомленности, нападения на тех, кто против нас, и поддержки тех, кто помогает привести наш мир к свободе и демократии.

Сирийская электронная армия (SEA): поддержка Башара Асада

Однако не все хакеры борются за более левые либеральные идеалы. Еще в 2012 году Anonymous и Сирийская электронная армия начали обмениваться атаками и угрозами, которые ведут к Anonymous ‘объявив кибервойну‘В МОРЕ (см. выше видеои SEA ответ здесь)

С 2011 года высокоактивная СЭО действует за счет поддержки Сирийский режим президента Башара Асада. Логично поэтому, СЭО часто можно увидеть нападающими на западные СМИ, которые публикуют антисирийские сообщения. Студенты университета (утверждают, что имеют связи с Базирующаяся в Ливане исламистская военизированная группировка Хезболла) За этими атаками заслужили некоторое уважение со стороны онлайн-фирм безопасности после взлома сотен веб-сайтов. Видные цели включают Нью-Йорк Таймс, CBC, и The Washington Postв результате чего многие глубоко обеспокоен политическими мотивами за группой.

Используя вредоносные программы, DDOS-атаки, порчу, рассылку спама и фишинг, патриотическая команда плодотворно реагировала как на атаки, так и на шалости. На более светлой стороне спектра, когда группа взломала аккаунт Twitter BBC Weather, был нанесен небольшой ущерб:

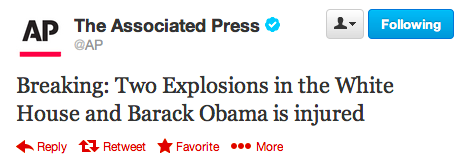

С другой стороны, группа хорошо известна тем, что использует атаки фишинга, чтобы получить учетные данные для входа в учетные записи Gmail, профили в социальных сетях и многое другое. На 23 апреля 2013 г.его подход привел к обману в твиттере со стороны агентства новостей Associated Press. Было ложно заявлено, что в Белом доме произошел взрыв, в результате которого президент Обама был ранен во время взрыва. Сначала думали, что это безобидная шутка, но на самом деле это привело к $ 136 млрд. Индекс S & P 500 в течение примерно 2 минут.

Чтобы углубиться еще глубже в кроличью нору, СЭО также было связано с тем, чтобы выдавать себя за женщин-сторонниц сирийских повстанцев, чтобы украсть военные планы использовать в продолжающемся в стране конфликте, приведшем к гибели большого числа повстанцев.

Компьютерный клуб Chaos (CCC): выявление недостатков безопасности

Важно понимать, что не все хакерские группы настаивают на использовании почти исключительно незаконных мер, чтобы донести свою точку зрения. В качестве примера можно привести компьютерный клуб Chaos. Что касается европейских хакерских групп, то они не идут больше, чем CCC. которая в настоящее время насчитывает более 3000 членов. С момента своего основания в Берлине в начале 1980-х годов группа продвигала свой личный бренд либеральной этики, где только можно.

Это классно началось, когда CCC похитил 134 000 немецких марок из банка в Гамбурге, воспользовавшись его онлайн Bildschirmtext страница, только чтобы вернуть деньги на следующий день, чтобы выделить недостатки безопасности в системах.

Как уже упоминалось, большинство атак группы, в отличие от других хакерских групп, в основном (но не всегда) были законны. В своем интервью OWNI, Энди Мюллер-Магун, один из первых членов ССС, объясняет тот "нам нужно было много экспертов по правовым вопросам, чтобы посоветовать нам, что мы можем или не могли взломать, и чтобы мы могли отличить правовую деятельность от серых областей законности ». Этот более доброжелательный подход к взлому имеет, согласно Мюллер-Магун, привести к становлению КТС «Признанная и признанная организация, потому что она работала для просвещения общественности о технологиях с 1980-х годов».

Практически все, что связано с КХЦ, связано с глубоким желанием привлечь внимание к злоупотреблению – и недостатки безопасности в – технология, на которую полагаются и мы, и наши правительства. Это часто сопровождается широким освещением в СМИ, гарантируя, что любое раскрытое знание достигает максимально широкой аудитории.

После откровений Сноудена энтузиазм группы взлетел до небес, особенно когда дебаты перешли к массовому наблюдению, на котором сосредоточено их новое внимание.

Там должны быть последствия. Работа разведывательных служб должна быть пересмотрена - так же, как и их право на существование. При необходимости их цели и методы должны быть пересмотрены. …Мы должны подумать о том, как обрабатываются эти [общие] данные и где их можно разрешить всплыть на поверхность. И это не только вызов на 2015 год, но и на ближайшие 10 лет.

Член КТС Фальк Гарбш (через ОКРУГ КОЛУМБИЯ)

В качестве нескольких примеров их подвигов, в первые дни CCC вы могли ожидать, что группа протестует против французских ядерных испытанийворовать деньги жить по телевизору с помощью недостатки в Microsoft ActiveX технология (1996) и нарушение алгоритма шифрования COMP128 карты клиента GSM, что позволяет клонировать карту (1998).

Совсем недавно, в 2008 году, КТС подчеркнул основные недостатки федерального коня что немецкое правительство использовало в то время. Эта технология, как утверждается, противоречила решению Конституционного суда, и некоторые ее недостатки обсуждались в пресс-релиз по теме:

Вредоносная программа может не только выкачивать интимные данные, но также предлагает функции удаленного управления или бэкдора для загрузки и выполнения произвольных других программ. Значительные недостатки дизайна и реализации делают всю функциональность доступной каждому в Интернете.

Однако кампании КТС не были такими. Один из их ранних проектов продавать исходный код, полученный незаконно от корпоративных и государственных систем США, непосредственно до советского КГБ, наряду с множеством других менее спорных проектов.

В нескольких случаях «Аркада» была крупнейшее в мире световое шоу организованный компьютерным клубом Хаос. Коллектив также управляет еженедельное радио-шоу (Немецкий), проводит ежегодное пасхальное мероприятие на базе мастерской под названием Easterheggи проводит крупнейшее в Европе ежегодное хакерское собрание Хаос Коммуникационный Конгресс.

Тарх Андишан: ответ Ирана на Stuxnet

До сих пор упомянутые выше нападения редко, если вообще когда-либо, угрожали миллионам граждан мира огромной опасностью. Однако в последние пару лет эта тенденция изменилась с появлением Тарха Андишана и его неустанного стремления к контролю над чрезвычайно важными системами и технологиями.

Приблизительно с 20 членами, большинство из которых предположительно базируются в Тегеране, Иран (наряду с другими члены периферии по всему миру), Тарх Андишан показывает, какой может быть действительно искушенная хакерская группа способен.

Возмущенный сильно поврежденной компьютерной сетью благодаря Stuxnet червь атаки (предположительно создан США и Израиль)иранское правительство резко активизировало свои усилия по кибервойне, и Тар Андишан— смысл 'новаторыВ Фарси — родился.

Используя автоматизированные червеобразные системы распространения, бэкдоры, SQL-инъекции, а также другие высокоуровневые тактики, эта группа запустила большое количество нападений на известные агентства, правительственные и военные системы, а также частные компании во всем мире в рамках так называемой операции «Кливер».

По данным охранной фирмы CylanceОперация «Кливер» нацелена на 16 стран и предполагает, что « возникла новая глобальная кибер-сила; та, которая уже скомпрометировала некоторые из самых важных инфраструктур в мире », включая серверы ВМС США, системы ряда ведущих мировых компаний, больниц и университетов.

В прошлом году основатель Cylance Стюарт МакКлюр заявил в интервью с TechTimes тот «Они не ищут кредитные карты или микрочип-дизайн, они укрепляют свои позиции в десятках сетей, которые, если их искалечить, повлияют на жизнь миллиардов людей ...Более двух лет назад иранцы развернули вредоносное ПО Shamoon на Saudi Aramco, самой разрушительной атаке на корпоративную сеть на сегодняшний день, уничтожившей три четверти компьютеров Aramco в цифровой форме ».

Как более внутренний пример охвата хакерской группы, этот коллектив также по сообщениям полный доступ к воротам авиакомпании и системам безопасности, предоставляя группе полный контроль над полномочиями пассажиров / ворот. Эти примеры - лишь некоторые из многих, на которые ссылается отчет Циланса о Тарх Андишане (PDF). В отчете утверждается, что большинство его выводов были опущены из-за «серьезного риска для физической безопасности мира». что группа сейчас якобы ставит.

Сложность и ужасающие возможности начинаний Тарх Андишана убедительно свидетельствуют о том, что это спонсируемый государством хакер коллективные, не имеющие (на данный момент) никаких четких целей или амбиций, но обладающие ужасающей способностью поставить под угрозу даже самые безопасные системы.

Это только верхушка айсберга

Эти четыре примера являются лишь верхушкой айсберга, когда дело доходит до хакерских групп. Из Ящерица в APT28сеть наводнена группами, которые стремятся поставить под угрозу системы, будь то ради политической выгоды или просто ради лулзов. Однако лишь немногие относительно ответственны за большую часть более публичных атак, которые мы видим в СМИ. Согласны ли мы с их подходом или нет В чем разница между хорошим хакером и плохим хакером? [Мнение]Время от времени мы слышим что-то в новостях о взломе сайтов хакерами, множество программ, или угрожают пробраться в районы с высоким уровнем безопасности, где они не должен принадлежать. Но если... Подробнее Их возможности иногда шокируют и почти всегда впечатляют. «Хакерская культура» не исчезает, и мы можем только ожидать, что увидим больше такого рода деятельности в будущем, и со временем она будет становиться все более изощренной на.

Все, что мы можем сделать, это надеяться, что его негативные результаты каким-то образом сведены к минимуму.

Что вы думаете об этом виде онлайн-активности? Является ли это неизбежным аспектом современных технологий, или это то, что мы иметь подавить?

Кредит изображения: Анонимная операция в Гойе по Gaelx через Flickr

Роб Найтингейл получил степень по философии в Йоркском университете, Великобритания. Более пяти лет он работал менеджером по социальным сетям и консультантом, проводя семинары в нескольких странах. В течение последних двух лет Роб также работал в качестве технолога и был менеджером по социальным сетям MakeUseOf и редактором информационных бюллетеней. Вы обычно найдете его путешествующим по…