Реклама

Еще два года назад я никогда не думал, что мне нужно будет блокировать мою личность, когда я пользуюсь Интернетом. Серьезно, я думал, что анонимное использование Интернета было предназначено только для хакеров, преступников и вообще людей, которые были бесполезны.

Еще два года назад я никогда не думал, что мне нужно будет блокировать мою личность, когда я пользуюсь Интернетом. Серьезно, я думал, что анонимное использование Интернета было предназначено только для хакеров, преступников и вообще людей, которые были бесполезны.

На самом деле, на самом деле существует множество законных причин, по которым вы не хотите идентифицировать информацию, прикрепленную к сообщениям, которые вы отправляете кому-либо почему вы не хотите, чтобы люди, перехватывающие ваш трафик, определяли IP-адрес или местоположение компьютера, который вы просматриваете в Интернете от.

Два года назад я нанял парня, который живет в Китае, для журналистских расследований. Журналистам в Китае непросто, когда правительство жестоко расправляется с каждым, кто отправляет информацию о Коммунистической партии или ее деятельности за пределами страны. Этот журналист был готов принять на себя риски, но мы оба знали, что нам придется ввести некоторые меры защиты.

Еще в 2011 году я написал об одной из анонимных и зашифрованных почтовых служб, которые мы использовали.

VaultletMail Обмен безопасными и зашифрованными электронными письмами с VaultletSuiteРаботая над написанием приложений для своего сайта, я столкнулся с репортером, который находился в стране с очень жесткой диктатурой. Я вышел в поисках бесплатного решения, которое ... Прочитайте больше . Для очень чувствительных электронных писем он упаковал бы это в файл и затем зашифровать этот файл 5 лучших способов легко и быстро зашифровать файлы перед отправкой по электронной почте [Windows]В начале этого года я столкнулся с ситуацией, когда у меня работал писатель за границей в Китае, и мы оба были уверены, что все наши сообщения электронной почты отслеживаются. Я... Прочитайте больше используя один из множества инструментов.Но всегда был страх, что правительство перехватит это и выяснит мою личность или, что еще хуже, его. После того, как я взял второго корреспондента в Малайзии, я понял, что необходимость защиты коммуникаций имеет решающее значение. Поэтому я отправился на поиски дополнительного уровня защиты и обнаружил TorBOX.

Защита вашей личности

Несколько лет назад у меня был друг, который сам создал одну из этих систем виртуальных машин. Он мог отправлять электронные письма с совершенно другого IP, чем из Англии, и я был безумно ревнив. У меня никогда не было необходимости делать что-то подобное, но, тем не менее, это было круто.

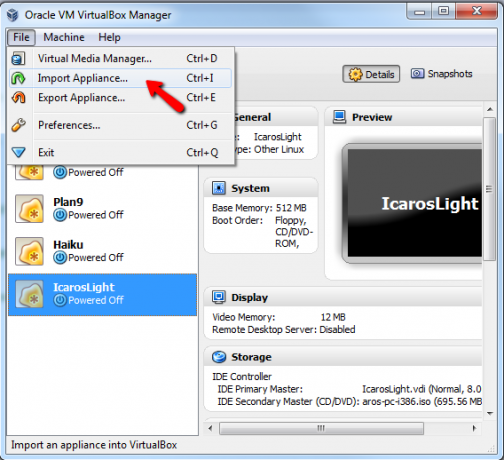

Теперь я обнаружил, что у меня есть законная необходимость сделать так, чтобы мой трафик, казалось, приходил из какой-то другой страны, кроме США, или, по крайней мере, из другого места, кроме северо-востока. С TorBOX вам не нужны эти навыки программирования на ходу. Все, что вам нужно сделать, это установить шлюз и рабочую станцию. Просто скачайте оба, а затем используйте «Импортная техника» инструмент в VirtualBox для загрузки двух виртуальных машин.

При импорте вы увидите все детали предварительно настроенной системы. Разработчики советуют не переинициализировать MAC-адреса. Я не знаю почему, просто не делай этого.

После того, как вы импортируете их оба, вы увидите их в списке виртуальных машин. Сначала запустите TorBOX Gateway, а затем запустите рабочую станцию.

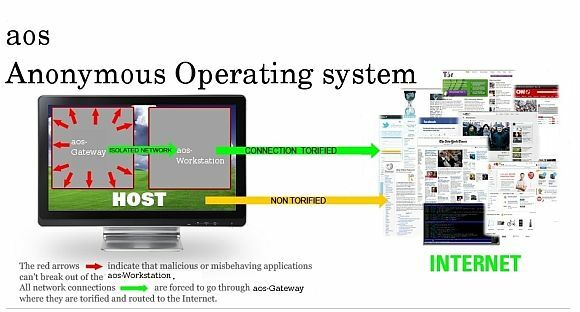

Прелесть этой настройки в том, что она не только обеспечивает вам анонимность при просмотре Интернета и рассылке электронных писем, но и также защитит вас от слежки за любыми шпионскими программами, которые могут быть установлены на вашем ПК с целью отслеживания вашего онлайн трансмиссий.

Видите ли, компонент шлюза установки работает в собственной изолированной сети, подключенной только к рабочей станции VM. Когда вы выходите в Интернет через эту настройку, он выходит в Интернет черезTorified», А не через ваше« неторизованное »соединение.

Если вас это смущает, или вы не знаете, как работает Tor, проверьте Объяснение Хорхе Анонимный интернет-серфинг с TorTor является свободно доступной сетью, которая позволяет интернет-трафику проходить через него безопасно и анонимно. Прочитайте больше или Дэнни описание Tor Как проект Tor может помочь вам защитить вашу собственную конфиденциальность в ИнтернетеКонфиденциальность была постоянной проблемой практически для всех крупных сайтов, которые вы посещаете сегодня, особенно для тех, которые регулярно обрабатывают личную информацию. Тем не менее, в то время как большинство мер безопасности в настоящее время направлены на ... Прочитайте больше . Обе статьи великолепны.

Суть в том, что, запустив эту виртуальную машину, вы не только получаете анонимную безопасность Tor, но и получаете дополнительная защита при работе в автономном виртуальном компьютере, на котором находится хост-компьютер не могу играть. Это означает, что любая вредоносная программа, установленная на вашем ПК, также не может играть там.

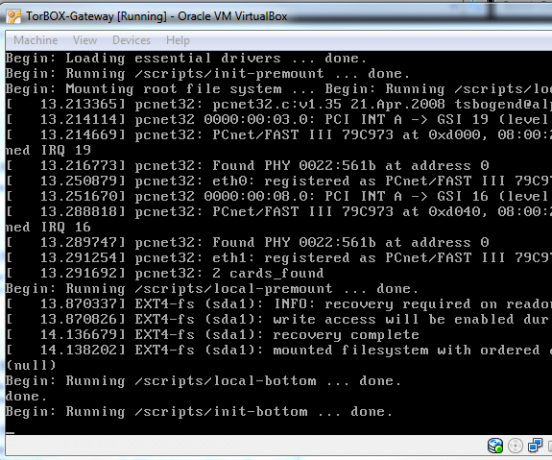

Когда вы запустите шлюз, все, что вы увидите, - это прокрутка текста по экрану.

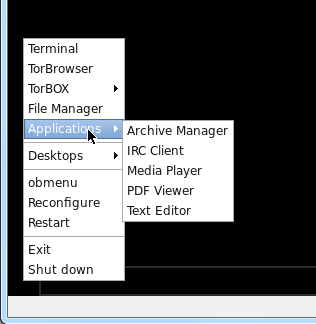

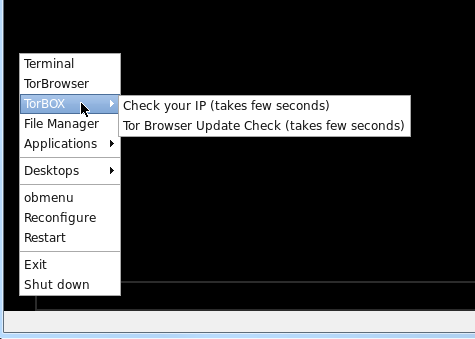

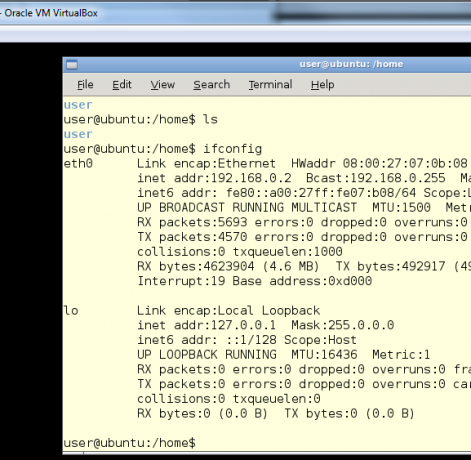

Когда он останавливается, вы можете запустить рабочую станцию. Это система на основе Ubuntu, которая очень скучна. Вы можете не видеть ничего на панели приложения в зависимости от вашей цветовой схемы. Просто щелкните правой кнопкой мыши в левом нижнем углу, и вы увидите систему меню. Как видите, уже установлено несколько существующих приложений - например, простой медиаплеер, программа для чтения PDF и текстовый редактор.

Если вы хотите это только для безопасного анонимного просмотра веб-страниц, то у вас есть все, что вам нужно прямо здесь. Просто нажмите на «TorBrowser“, И браузер запустится внутри виртуальной машины.

Первым делом я зашел на WhatIsMyIP.com с моего хост-компьютера, а также с TorBrowser. На рисунке ниже верхний IP-адрес был тем, который использовал TorBrowser, а нижний IP-адрес был обычным IP-адресом хоста.

Более того, удаленный сервер не думал, что мой трафик TorBOX исходит от прокси. В любом случае, я обычный пользователь, и это означает, что я могу использовать обычные онлайн-сервисы электронной почты и даже онлайн-форумы, которые могут блокировать людей, использующих прокси.

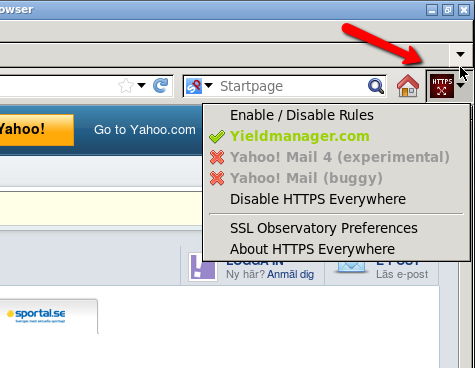

TorBrowser также имеет несколько приятных дополнительных функций безопасности. Например, нажав на значок HTTPS в правом верхнем углу, вы можете включить HTTPS на всех сайтах, где это возможно. По умолчанию этот параметр включен.

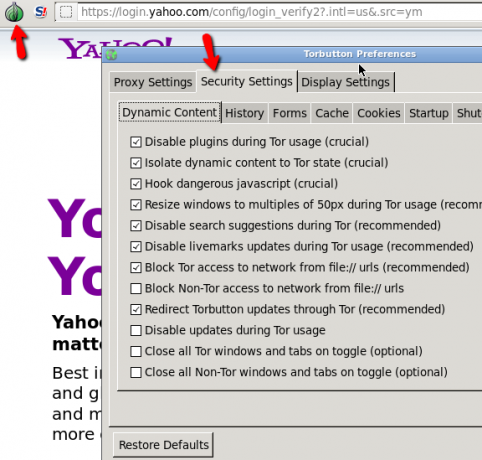

Когда вы щелкнете по значку Tor, вы увидите все настройки безопасности, которые вы можете использовать, чтобы усилить или ослабить безопасность вашего интернет-браузера по своему вкусу. Некоторые вещи, которые вы можете включить, включают блокирование использования плагина и изоляцию динамического контента.

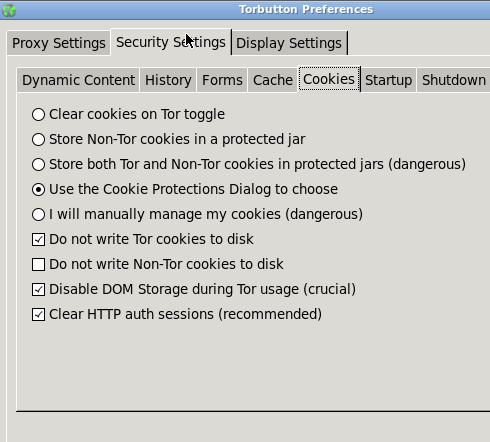

Под история На вкладке вы можете контролировать, как ваша история просмотра обрабатывается и защищается. Просмотрите вкладки «Формы», «Кэш», «Файлы cookie» и другие, чтобы увидеть, как можно повысить безопасность и в этих областях.

Что здорово в этом браузере, так это то, что он предлагает такой жесткий уровень безопасности внутри уже защищенной настройки виртуальной машины и в уже «проверенной» сети, в которой вы находитесь в Интернете под предполагаемый IP. Вы не могли бы попросить намного лучшую анонимность и безопасность, чем этот тип установки.

После включения и защиты настроек моей виртуальной машины я перехожу на шаг вперед и получаю доступ к Hushmail, чтобы связаться с моими корреспондентами по всему миру. Husmail добавляет еще один уровень безопасности к уже накопленной блокаде, которую теперь обеспечивает эта существующая установка.

Помимо просмотра веб-страниц, вы также можете получить доступ к терминальной консоли на узле рабочей станции.

Не забывайте, что если вы предпочитаете работать с почтовым клиентом, а не с веб-почтой, для безопасной настройки электронной почты, вы всегда можете загрузить и установить Почтовый клиент Linux Geary: быстрый и простой почтовый клиент Linux с многопоточными разговорамиКогда речь заходит о почтовых клиентах Linux, Thunderbird и Evolution быстро приходят на ум. Обе эти программы хороши, если вам нужны расширенные функции. Однако оба клиента иногда могут чувствовать себя тяжело. Изучая их ... Прочитайте больше на вашу новую Torified VM.

Эта настройка не идеальна - на самом деле нет настроек безопасности. Кто-то, где-то может найти способ выяснить, кто ты и где ты. Но если вы используете сверхбезопасную настройку, используя TorBOX, вы можете быть уверены, что Вы изо всех сил пытались изолировать ваши конфиденциальные сообщения и интернет-трафик от любопытных глаза.

Вы когда-нибудь использовали инструменты Tor? Думаете ли вы попробовать TorBOX? Поделитесь своими настройками безопасности в разделе комментариев ниже, мы будем рады узнать, как вы защищаете свои сверхчувствительные сообщения через Интернет.

Кредиты изображений: Цифровые двоичные данные через Shutterstock

Райан имеет степень бакалавра в области электротехники. Он 13 лет проработал в области автоматизации, 5 лет - в сфере информационных технологий, а сейчас является инженером приложений. Бывший управляющий редактор MakeUseOf, он выступал на национальных конференциях по визуализации данных и был представлен на национальном телевидении и радио.