Рекламное объявление

Это дилемма, с которой мы все столкнулись в какой-то момент. Ваш босс отправил вам файл по электронной почте.

С одной стороны, ты знаешь имеют смотреть на это. Но с другой стороны, ты знаешь, на что похож твой босс. Их браузер покрыт 25 разные панели инструментов 4 Раздражающие Панели инструментов Браузера и Как Избавиться от нихПанели инструментов браузера просто не исчезают. Давайте рассмотрим некоторые распространенные неприятности и подробно расскажем, как их устранить. Подробнее и твой босс нет Идея, как они туда попали. Почти еженедельно их компьютер должен быть помещен в карантин, продезинфицирован и удален отделом ИТ.

Вы действительно можете доверять этому файлу? Возможно нет. Вы мог откройте его на своем компьютере и рискуйте получить неприятную инфекцию. Или вы можете просто запустить его на виртуальной машине.

Что такое виртуальная машина?

Если вы хотите думать о компьютере как о совокупности физических аппаратных компонентов, виртуальная машина Что такое виртуальная машина? Все, что Вам нужно знать Виртуальные машины позволяют запускать другие операционные системы на вашем текущем компьютере. Вот что вы должны знать о них. Подробнее это коллекция смоделированных компонентов. Вместо того, чтобы иметь физический жесткий диск, физическую оперативную память и физический процессор, каждый из них моделируется на уже существующем компьютерном оборудовании.

Поскольку компоненты компьютера моделируются, становится возможным установить операционную систему компьютера на этом моделируемом оборудовании, таком как Windows, Linux или FreeBSD Linux vs. BSD: что вы должны использовать?Оба основаны на Unix, но на этом сходство заканчивается. Вот все, что вам нужно знать о различиях между Linux и BSD. Подробнее .

Люди используют виртуальные машины для самых разных вещей, таких как запущенные серверы (включая веб-серверы), играть в старые игры Как запустить старые игры и программное обеспечение в Windows 8Одна из главных сильных и слабых сторон Microsoft - их ориентация на обратную совместимость. Большинство приложений Windows будут отлично работать на Windows 8. Это особенно верно, если они работали на Windows 7, ... Подробнее эта борьба для правильной работы на современных операционных системах и для веб-разработки.

Но самое главное, важно помнить, что то, что происходит на этой виртуальной машине, не распространяется вниз на хост-компьютер. Вы можете, например, преднамеренно установить вирус CryptoLocker CryptoLocker - самая противная вредоносная программа, и вот что вы можете сделатьCryptoLocker - это разновидность вредоносного программного обеспечения, которое делает ваш компьютер полностью непригодным для использования, зашифровывая все ваши файлы. Затем он требует денежной оплаты, прежде чем получить доступ к вашему компьютеру. Подробнее на виртуальной машине, и хост-машина не будет затронута. Это особенно удобно, когда вам отправили подозрительный файл, и вам необходимо определить, безопасно ли его открывать.

Получение ВМ

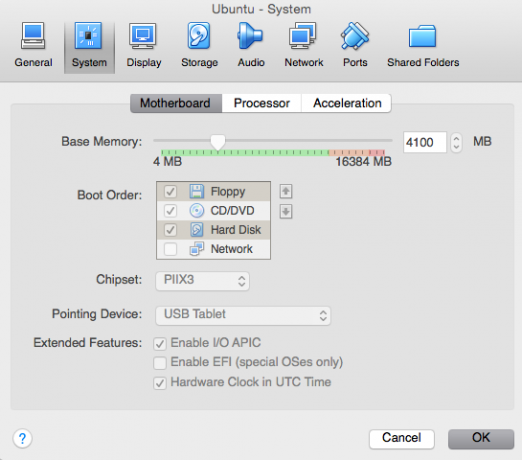

Там нет недостатка доступных платформ VM. Некоторые из них являются собственностью платных продуктов, таких как Parallels для Mac. Но есть также ряд бесплатных пакетов с открытым исходным кодом, которые также справляются с этой задачей. Один из самых выдающихся Oracle VirtualBox Как использовать VirtualBox: руководство пользователяС VirtualBox вы можете легко установить и протестировать несколько операционных систем. Мы покажем вам, как настроить Windows 10 и Ubuntu Linux в качестве виртуальной машины. Подробнее , который доступен для Windows, Linux и Mac.

После того, как вы выбрали программное обеспечение для виртуальной машины, вам нужно выбрать операционную систему, которая будет работать на вашем компьютере. Получение копии Linux - это всего лишь вопрос загрузки ISO, но как насчет Windows?

Windows, как правило, не является бесплатной, даже для людей, которые просто хотят построить испытательный стенд для виртуальных машин. Но есть обходной путь, с modern.ie.

Бесплатные виртуальные машины?

Modern.ie позволяет любому скачать ограниченную по времени версию Microsoft XP для Windows 10 бесплатно, без регистрации. Раздавая бесплатные, хотя и ограниченные версии Windows, Microsoft надеется, что они вернут интерес веб-разработчиков, многие из которых перешли на Mac и Linux.

Но вам не нужно быть веб-разработчиком, чтобы загрузить виртуальную машину с modern.ie. Это позволяет вам тестировать подозрительное программное обеспечение, но без риска нанести непоправимый ущерб вашей установке Windows.

Просто выберите платформу, которую вы хотите протестировать, и программное обеспечение для виртуализации, которое вы используете, и вы загрузите (значительный) ZIP-файл, содержащий виртуальную машину. Откройте его с выбранной платформой виртуализации, и все готово.

Узнать что-то новое

Одно из ключевых преимуществ наличия безопасной коробки без последствий - это то, что она позволяет вам рисковать, иначе вы бы не пошли на это. Для многих это дает возможность освоить навыки, которые выгодно подходят для карьеры в бум поле этического взлома Можете ли вы зарабатывать на жизнь этическим взломом?Обозначение «хакер» обычно сопровождается множеством негативных коннотаций. Если вы называете себя хакером, люди часто воспринимают вас как человека, который причиняет вред только ради хихиканья. Но есть разница... Подробнее .

Вы могли бы, например, проверить различные инструменты сетевой безопасности Как проверить безопасность домашней сети с помощью бесплатных хакерских утилитНи одна система не может быть полностью «взломанной», но тесты безопасности браузера и сетевые меры безопасности могут сделать вашу установку более надежной. Используйте эти бесплатные инструменты для выявления "слабых мест" в вашей домашней сети. Подробнее без разрыва любые законы о компьютерных преступлениях Закон о неправомерном использовании компьютеров: закон, криминализирующий хакерство в ВеликобританииВ Великобритании Закон о неправомерном использовании компьютеров 1990 года касается преступлений, связанных со взломом. Это противоречивое законодательство было недавно обновлено, чтобы дать британской разведывательной организации GCHQ законное право взломать любой компьютер. Даже твой. Подробнее . Или, в этом отношении, вы можете узнать об анализе вредоносных программ, провести исследование и поделиться своими результатами, и получить работу в этой быстро развивающейся области.

Блоггер безопасности и аналитик Джаввад Малик считает, что такой способ обучения гораздо эффективнее, чем получение сертификатов и квалификаций:

«Информационная безопасность - это форма искусства, а также научная дисциплина. Мы видим, как многие великие профессионалы в области безопасности приходят в индустрию необычными путями. Меня часто спрашивают люди, желающие проникнуть в отрасль, какая сертификация им нужна или что Конечно, они должны следовать, и мой ответ заключается в том, что нет никакого реального "правильного" способа попасть в безопасность. Это не похоже на закон или бухгалтерский учет - вы можете пойти и попрактиковаться в своем ремесле - поделиться своими выводами и стать вкладчиком в сообщество по информационной безопасности. Это, скорее всего, откроет гораздо больше возможностей для карьерного роста, чем официальный канал ».

Но действительно ли виртуальные машины безопасны?

Виртуальные машины безопасны, потому что они изолируют симулируемый компьютер от физического. Это то, что, по большей части, абсолютно верно. Хотя были некоторые исключения.

Исключения как недавно исправленная ошибка VenomЭто затронуло платформы виртуализации XEN, QEMU и KVM и позволило злоумышленнику выйти из защищенной операционной системы и получить контроль над базовой платформой.

Риск этой ошибки - известный как «повышение привилегий гипервизора» - не может быть занижен. Например, если злоумышленник зарегистрируется для VPS на уязвимом провайдере и воспользуется эксплойтом Venom, это позволит им получить доступ ко всем другим виртуальным машинам в системе, позволяя им украсть ключи шифрования, пароли и биткойны бумажники.

Symentec - уважаемая фирма по безопасности - также выразила обеспокоенность состоянием безопасности виртуализации, отметив в своем «Угрозы виртуальным средамБелая книга о том, что производители вредоносных программ учитывают технологии виртуализации, чтобы избежать обнаружения и дальнейшего анализа.

«Новые вредоносные программы часто используют методы обнаружения, чтобы определить, запущена ли угроза в виртуализированной среде. Мы обнаружили, что около 18 процентов всех образцов вредоносных программ обнаруживают VMware и перестают работать на нем ».

Те, кто использует виртуальные машины для практических, реальных задач, также должны учитывать, что их системы не являются неуязвимыми для угроз безопасности, с которыми сталкиваются физические компьютеры.

«Обратный аргумент показывает, что четыре из пяти образцов вредоносных программ будут работать на виртуальных машинах, а это означает, что эти системы также нуждаются в регулярной защите от вредоносных программ».

Однако риски безопасности для виртуальных машин легко снижаются. Пользователям виртуализированных операционных систем рекомендуется укреплять свои ОС, устанавливать расширенные средства обнаружения вредоносных программ. программное обеспечение и программное обеспечение для обнаружения вторжений, а также чтобы убедиться, что их система заблокирована и регулярно получает Обновления.

Положить в контекст

Стоит добавить, что вредоносному ПО редко удается избежать виртуальной машины. Когда обнаружен эксплойт для части программного обеспечения для виртуализации, он быстро исправляется. Короче говоря, гораздо безопаснее тестировать подозрительное программное обеспечение и файлы на виртуальной машине, чем где-либо еще.

Есть ли у вас какие-либо стратегии для работы с подозрительными файлами? Вы нашли новое, безопасное использование для виртуальных машин? Я хочу услышать о них. Оставьте мне комментарий ниже, и мы поговорим.

Мэтью Хьюз - разработчик программного обеспечения и писатель из Ливерпуля, Англия. Его редко можно найти без чашки крепкого черного кофе в руке, и он абсолютно обожает свой Macbook Pro и свою камеру. Вы можете прочитать его блог на http://www.matthewhughes.co.uk и следуйте за ним в твиттере на @matthewhughes.