Реклама

Миллионы коммутаторов, маршрутизаторов и межсетевых экранов потенциально уязвимы для перехвата и перехвата после американской охранной фирмы Rapid7 обнаружил серьезную проблему с тем, как эти устройства настроены.

Проблема, которая затрагивает как домашних, так и деловых пользователей, находится в настройках NAT-PMP, используемых для обеспечения возможности взаимодействия внешних сетей с устройствами, работающими в локальной сети.

В сообщении об уязвимости Rapid7 обнаружил, что 1,2 миллиона устройств страдают от неправильно настроенных настроек NAT-PMP, а 2,5% уязвимы для злоумышленника. перехват внутреннего трафика, 88% - злоумышленнику, перехватывающему исходящий трафик, и 88% - атаке отказа в обслуживании в результате этого уязвимость.

Вам интересно, что такое NAT-PMP и как вы можете защитить себя? Читайте дальше для получения дополнительной информации.

Что такое NAT-PMP и почему он полезен?

В мире существует два вида IP-адресов. Первый - это внутренние IP-адреса. Они однозначно идентифицируют устройства в сети и позволяют устройствам в локальной сети обмениваться данными друг с другом. Они также являются частными, и только люди в вашей внутренней сети могут видеть и подключаться к ним.

И тогда у нас есть публичные IP-адреса. Это основная часть работы Интернета, позволяющая разным сетям идентифицировать друг друга и связываться друг с другом. Проблема в том, не хватает IPv4 адреса (доминирующая система IP-адресации - IPv6 еще не заменил его IPv6 против IPv4: Должны ли вы заботиться (или делать что-нибудь) как пользователь? [MakeUseOf Объясняет]В последнее время много говорилось о переходе на IPv6 и о том, как он принесет много преимуществ в Интернет. Но эта «новость» продолжает повторяться, потому что всегда есть случайные ... Прочитайте больше ) обойти. Особенно, если учесть сотни миллионов компьютеров, планшетов, телефонов и Интернет вещей Что такое Интернет вещей?Что такое Интернет вещей? Вот все, что вам нужно знать об этом, почему это так увлекательно, и некоторые риски. Прочитайте больше техника плавает вокруг.

Итак, мы должны использовать то, что называется Трансляция сетевых адресов (NAT). Это позволяет каждому общему адресу идти намного дальше, поскольку его можно связать с несколькими устройствами в частной сети.

Но что, если у нас есть услуга - как веб сервер Как настроить веб-сервер Apache за 3 простых шагаКакова бы ни была причина, вы можете в какой-то момент запустить веб-сервер. Хотите ли вы дать себе удаленный доступ к определенным страницам или службам, вы хотите получить сообщество ... Прочитайте больше или файловый сервер Как настроить сервер FreeNAS для доступа к файлам из любого местаFreeNAS - это бесплатная операционная система на базе BSD с открытым исходным кодом, которая может превратить любой ПК в надежный файловый сервер. Сегодня я проведу вас через базовую установку, настройку простого общего файлового ресурса, ... Прочитайте больше - работает в сети, которую мы хотели бы открыть для более широкого Интернета? Для этого нам нужно использовать то, что называется Трансляция сетевых адресов - протокол сопоставления портов (NAT-PMP).

Этот открытый стандарт был создан Apple в 2005 году и был разработан для того, чтобы значительно упростить процесс сопоставления портов. NAT-PNP можно найти на ряде устройств, в том числе тех, которые не обязательно производятся Apple, таких как ZyXEL, Linksys и Netgear. Некоторые маршрутизаторы, которые не поддерживают его изначально, могут также получить доступ к NAT-PMP через сторонние прошивки, такие как DD-WRT Что такое DD-WRT и как он может превратить ваш маршрутизатор в супер-маршрутизаторВ этой статье я собираюсь показать вам некоторые классные функции DD-WRT, которые, если вы решите использовать, позволят вам превратить свой собственный маршрутизатор в супер-маршрутизатор ... Прочитайте больше , Помидор и OpenWRT.

Итак, мы понимаем, что NAT-PMP важен. Но как это может быть уязвимо?

Как работает уязвимость

RFC, который определяет, как NAT-PMP работает говорит это:

Шлюз NAT НЕ ДОЛЖЕН принимать запросы на сопоставление, направленные на внешний IP-адрес шлюза NAT или полученные через его внешний сетевой интерфейс. Только пакеты, полученные на внутренний интерфейс (ы) с адресом назначения, совпадающим с внутренним адресом (ами) шлюза NAT, должны быть разрешены.

Так что это значит? Короче говоря, это означает, что устройства, которые не находятся в локальной сети, не должны иметь возможность создавать правила для маршрутизатора. Кажется разумным, верно?

Проблема возникает, когда маршрутизаторы игнорируют это ценное правило. Что, похоже, 1,2 миллиона из них делают.

Последствия могут быть серьезными. Как упоминалось ранее, трафик, отправляемый с скомпрометированных маршрутизаторов, может быть перехвачен, что может привести к утечке данных и краже личных данных. Итак, как вы это исправите?

Какие устройства подвержены воздействию?

Это сложный вопрос, чтобы ответить. Rapid7 не смогли окончательно доказать, какие маршрутизаторы были затронуты. Из оценки уязвимости:

Во время первоначального обнаружения этой уязвимости и в рамках процесса раскрытия Rapid7 Labs предприняла попытку определить, какие конкретные продукты, поддерживающие NAT-PMP, были уязвимы, однако эти усилия не принесли особой пользы полученные результаты. … Из-за технических и юридических сложностей, связанных с раскрытием подлинной идентичности устройств в общедоступном Интернете, Вполне возможно, возможно даже вероятно, что эти уязвимости присутствуют в популярных продуктах по умолчанию или поддерживаются конфигурации.

Итак, вы должны немного покопаться. Вот что вам нужно сделать.

Как я могу узнать, что я затронут?

Во-первых, вам нужно войти в свой роутер и просмотреть параметры конфигурации через его веб-интерфейс. Учитывая, что существуют сотни различных маршрутизаторов, каждый из которых имеет радикально разные веб-интерфейсы, давать советы по конкретным устройствам здесь практически невозможно.

Однако суть практически одинакова для большинства домашних сетевых устройств. Во-первых, вам необходимо войти в панель администрирования вашего устройства через веб-браузер. Обратитесь к руководству пользователя, но к маршрутизаторам Linksys обычно можно обратиться с 192.168.1.1, который является их IP-адресом по умолчанию. Аналогично, D-Link и Netgear используют 192.168.0.1, а Belkin используют 192.168.2.1.

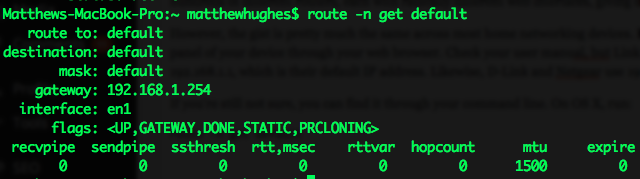

Если вы все еще не уверены, вы можете найти его через командную строку. На OS X запустите:

route -n get default

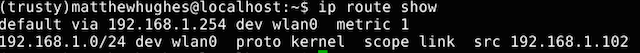

«Шлюз» - это ваш маршрутизатор. Если вы используете современный дистрибутив Linux, попробуйте запустить:

ip route show

В Windows откройте Командная строка Командная строка Windows: проще и полезнее, чем вы думаетеКоманды не всегда оставались прежними, на самом деле некоторые из них были уничтожены, в то время как появились другие новые команды, даже на самом деле с Windows 7. Итак, почему кто-то хочет беспокоиться о нажатии на начало ... Прочитайте больше и введите:

IPCONFIG

Опять же, IP-адрес шлюза - это тот, который вам нужен.

Получив доступ к панели администрирования вашего маршрутизатора, изучите свои настройки, пока не найдете те, которые относятся к трансляции сетевых адресов. Если вы видите что-то вроде «Разрешить NAT-PMP на ненадежных сетевых интерфейсах», отключите его.

Rapid7 также заставил Координационный центр реагирования на компьютерные инциденты (CERT / CC) начать сужаться список устройств, которые являются уязвимыми, с целью работы с производителями устройств для выпуска фикс.

Даже роутеры могут быть уязвимостями безопасности

Мы часто воспринимаем безопасность нашего сетевого оборудования как должное. И все же эта уязвимость показывает, что безопасность устройств, которые мы используем для подключения к Интернету, не является надежной.

Как всегда, я хотел бы услышать ваши мысли на эту тему. Дайте мне знать, что вы думаете в поле для комментариев ниже.

Мэтью Хьюз - разработчик программного обеспечения и писатель из Ливерпуля, Англия. Его редко можно найти без чашки крепкого черного кофе в руке, и он абсолютно обожает свой Macbook Pro и свою камеру. Вы можете прочитать его блог на http://www.matthewhughes.co.uk и следуйте за ним в твиттере на @matthewhughes.