Рекламное объявление

Ботнеты по всему миру переключили свое внимание с рассылки спам-писем на систематический взлом установок WordPress; это прибыльный бизнес, учитывая, что WordPress поддерживает 40% всех блогов. Особенно если учесть, что даже мы стали жертвами этого, пришло время написать исчерпывающую статью о том, как именно защитить вашу установку WordPress.

Ботнеты по всему миру переключили свое внимание с рассылки спам-писем на систематический взлом установок WordPress; это прибыльный бизнес, учитывая, что WordPress поддерживает 40% всех блогов. Особенно если учесть, что даже мы стали жертвами этого, пришло время написать исчерпывающую статью о том, как именно защитить вашу установку WordPress.

Примечание: этот совет относится только к WordPress устанавливает самостоятельно. Если вы пользуетесь WordPress.com, вам, как правило, не нужно заботиться о безопасности, потому что они все решают за вас.В чем разница между WordPress.com и WordPress.org? В чем разница между ведением блога на Wordpress.com и Wordpress.org?Теперь, когда Wordpress работает с 1 на каждые 6 сайтов, они должны делать что-то правильно. Как опытным разработчикам, так и начинающим разработчикам, Wordpress может предложить вам кое-что. Но так же, как вы начинаете ... Подробнее

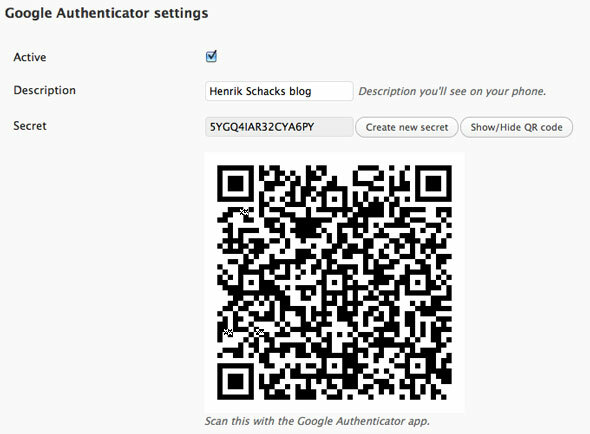

Установите Google двухступенчатый аутентификатор

Если для вашей учетной записи Gmail или других служб уже включена двухэтапная аутентификация, вы можете использовать то же самое приложение для аутентификации с

этот плагин для WordPress.К счастью, вы можете ограничить двухэтапную аутентификацию только для учетных записей верхнего уровня, поэтому вам не нужно раздражать всех своих пользователей.

Блокировка входа

Старый плагин, но все еще работает как задумано; Блокировка входа проверяет IP-адрес попыток входа в систему и блокирует диапазон IP-адресов на час, если в течение 5 минут происходит сбой 3 раза. Просто, эффективно.

Регулярно делайте резервные копии

Хакеры не просто меняют один файл, а размещают собственную панель управления где-то скрытым, а другие скрытые бэкдоры - так что даже если вы исправите оригинальный хак, они вернутся и сделают все опять таки. Делайте ежедневные или еженедельные резервные копии, чтобы вы могли легко восстановить их до того места, где не было никаких следов хакера, и обязательно исправьте все, что они сделали, чтобы войти. Лично я только что вложил в $ 150 Резервный друг Лицензия разработчика - это самое простое и полное решение для резервного копирования, которое я когда-либо нашел.

Запрет индексирования папок

Проверьте корневой каталог вашей установки WordPress на наличие файла .htaccess (обратите внимание на точку в начале - вам может потребоваться показать невидимые файлы, чтобы просмотреть это), и убедитесь, что он имеет следующую строку. Если нет, добавьте его - но сначала сделайте резервную копию, так как этот файл довольно важен.

Опции Все Индексы

Оставаться в курсе

Не делайте ту же ошибку, что и мы: всегда обновляйте WordPress, как только доступно обновление. Иногда обновления содержат незначительные исправления ошибок, а не исправления безопасности, но входят в привычку, и у вас не будет проблем. Если у вас более одной установки WordPress и вы не можете отследить их все, проверьте ManageWp.comпанель инструментов для всех ваших блогов, которая включает сканирование безопасности.

Не только основные файлы WordPress, но и плагины: один из крупнейших взломов WordPress в прошлом заключался в уязвимости в общем скрипте генератора миниатюр, называемом timthumb.phpи есть еще темы, которые используют старую версию. Хотя плагины были быстро обновлены, поддерживать темы в актуальном состоянии сложнее, конечно - WordPress не скажет Если ваша тема уязвима, и для этого у вас есть какой-нибудь плагин для сканирования безопасности - прокрутите вниз до Плагины безопасности раздел ниже для некоторых предложений.

Никогда не скачивайте случайные темы

Если вы не знаете, что делаете с PHP-кодом, очень легко попасть в ловушку загрузки прекрасной случайной темы из где-то только для того, чтобы найти там какой-то неприятный код - чаще всего обратные ссылки, которые вы не можете удалить, но хуже может быть найденный. Придерживайтесь премиум и известных дизайнеров темы (Такие как Smashing Magazine или же WPShower), или для бесплатных тем используйте только каталог тем WordPress.

Удалить неиспользуемые плагины и темы

Чем меньше исполняемого кода у вас на сервере, тем лучше - исключите возможность наличия старого, уязвимого кода, удалив темы и плагины, которые вы больше не используете. Отключение их просто остановит загрузку их функциональности с помощью WordPress, но сам код все еще может быть выполнен хакером.

Удалите контрольную мету в заголовке

По умолчанию WordPress транслирует свою версию миру в коде вашего заголовочного файла - простой способ для хакеров определить более старые установки. Добавьте следующие строки к вашей теме functions.php файл для удаления версии WordPress, информации Windows Live Writer и строки, которая помогает удаленным клиентам найти ваш файл XML-RPC.

remove_action ('wp_head', 'wp_generator'); remove_action ('wp_head', 'wlwmanifest_link'); remove_action ('wp_head', 'rsd_link');

Удалить учетную запись «admin»

Большинство грубых атак на WordPress включают в себя многократные попытки админ account - по умолчанию для всех установок WordPress - и словарь общих паролей. Если вы либо авторизуетесь с учетной записью администратора, либо у вас есть учетная запись администратора в таблице пользователей, вы уязвимы для этого.

Два способа это исправить: либо использовать плагин wp-optimize - отличный плагин, который, помимо прочего, позволяет отключать пост-ревизии и выполнять оптимизацию базы данных - переименовывать учетную запись администратора. Или просто создайте другую учетную запись с правами администратора, войдите в систему как новый пользователь, затем удалите учетную запись «admin», назначив все сообщения новому пользователю.

Безопасные пароли

Даже если вы отключили учетную запись администратора, возможно, будет возможно идентифицировать имя пользователя вашей учетной записи администратора - в этот момент вы снова уязвимы для атаки методом перебора. Принять строгую политику паролей из 16 или более случайных символов, состоящих из прописных и строчных букв, знаков препинания и цифр.

Или просто используйте reallyLongSentenceThatsEasyToRememberMethod.

Отключить редактирование файлов в WordPress

Для тех, кто не хочет входить через FTP, WordPress включает в панель администратора легкий редактор тем и плагинов PHP-файлов, но это делает вашу установку уязвимой, если кто-то получит доступ. Фактически, именно так кому-то удалось внедрить перенаправление вредоносных программ в наш заголовок. Добавьте следующую строку в нижней части вашего WP-config.php (в корневой папке), чтобы отключить все функции редактирования файлов - и использовать SFTP Что такое SSH и чем он отличается от FTP [объяснение технологии] Подробнее для входа на ваш сервер вместо этого.

define ('DISALLOW_FILE_EDIT', true);

Скрыть ошибки входа

Неправильный пароль или неправильное имя пользователя могут быть идентифицированы по ошибкам, указанным при входе в систему, которые могут быть использованы для идентификации учетных записей для перебора. Очевидно, это нехорошо, поэтому исправьте ошибки с помощью этого дополнения к вашей теме. functions.php файл

function no_errors_please () {return 'Nope'; } add_filter ('login_errors', 'no_errors_please');

Активировать Cloudflare

Обладая не только ускорением вашего сайта, CloudFlare предотвращает даже попадание в ваш блог многих известных ботнетов и сканеров. Читать все о CloudFlare Защити и ускори свой сайт бесплатно с CloudFlareCloudFlare - интригующий стартап от создателей Project Honey Pot, который утверждает, что защищает ваш сайт от спамеров, ботов и других злых веб-монстров - а также ускорить ваш сайт в некотором роде... Подробнее Вот. Установка осуществляется одним щелчком мыши, если вы размещены на MediaTempleв противном случае вам потребуется доступ к панели управления доменом для изменения серверов имен.

Плагины безопасности

-

Лучшая безопасность WP реализует многие из этих исправлений для вас и является наиболее полным бесплатным решением.

- WordFence Премиум-пакет, который активно сканирует ваши файлы на наличие вредоносных ссылок, перенаправлений, известных уязвимостей и т. д. и исправляет их. Цена начинается с $ 18 / год за 1 сайт.

- Решение для безопасности входа оба ограничивают попытки входа в систему и обеспечивают безопасные пароли.

- BulletProof безопасность это комплексный, но сложный плагин, который имеет дело с некоторыми техническими аспектами, такими как внедрение XSS и проблемы .htaccess. Также доступна версия Pro плагина, которая автоматизирует большую часть процесса.

Я думаю, вы согласитесь, что это довольно полный список шагов по укреплению WordPress, но я не предлагаю вам реализовать все их. Если бы мне пришлось делать все это для каждого сайта, который я когда-либо настраивал, я бы все равно настраивал их сейчас. Запуск любой системы создает риск, и в конечном итоге вам необходимо найти баланс между уровень безопасности, который вы хотите, и усилия, которые вы хотите приложить для его обеспечения - ничто никогда не достигнет 100% ненадежно. Низко висящие фрукты здесь:

- Поддержание WordPress в актуальном состоянии

- Отключение учетной записи администратора

- Добавление двухэтапной аутентификации

- Установка плагина безопасности

Если вы будете делать это самостоятельно, то вы будете выше 99% всех других блогов, что достаточно, чтобы потенциальные хакеры могли перейти к более легким целям.

Как вы думаете, я что-то пропустил? Ответь мне в комментариях.

Джеймс имеет степень бакалавра в области искусственного интеллекта и сертифицирован CompTIA A + и Network +. Он является ведущим разработчиком MakeUseOf и проводит свое свободное время за игрой в VR-пейнтбол и настольные игры. Он строит компьютеры с детства.