Рекламное объявление

Ransomware - обычная неприятность. Вирус вымогателей берет ваш компьютер в заложники и требует оплаты за выпуск. В некоторых случаях платеж не защищает ваши файлы. Личные фотографии, музыка, фильмы, работы и многое другое уничтожаются. Уровень заражения вымогателями продолжает расти - к сожалению, мы еще не достигли пика Ransomware как услуга принесет хаос каждомуRansomware уходит своими корнями как инструмент преступников и злоумышленников в вызывающую беспокойство индустрию услуг, в которой каждый может подписаться на службу вымогателей и ориентироваться на таких пользователей, как вы и я. Подробнее - и его сложность увеличивается.

Там были заметные исключения из этого правила. В некоторых случаях безопасность исследователи взломали шифрование вымогателей Удар мошенников с этими инструментами расшифровки вымогателейЕсли вы были заражены вымогателями, эти бесплатные инструменты расшифровки помогут вам разблокировать и восстановить потерянные файлы. Не ждите ни минуты! Подробнее

позволяя им создать желанный инструмент дешифрования 5 сайтов и приложений, чтобы победить вымогателей и защитить себяВы сталкивались с атакой вымогателей до сих пор, когда некоторые из ваших файлов больше не доступны? Вот некоторые из инструментов, которые вы можете использовать, чтобы предотвратить или решить эти проблемы. Подробнее . Эти события редки, обычно происходят, когда вредоносный ботнет отключен. Однако не все вымогатели настолько сложны, как мы думаем.Анатомия нападения

В отличие от некоторых распространенных вариантов вредоносных программ, вымогатель пытается оставаться скрытым как можно дольше. Это позволит вам зашифровать ваши личные файлы. Ransomware предназначен для поддержания максимального объема системных ресурсов, доступных пользователю, чтобы не вызывать тревогу. Следовательно, для многих пользователей первым признаком заражения вымогателями является сообщение после шифрования, объясняющее, что произошло.

По сравнению с другими вредоносными программами Вирусы, шпионские программы, вредоносные программы и т. Д. Объяснил: понимание интернет-угрозКогда вы начинаете задумываться обо всех вещах, которые могут пойти не так, когда вы просматриваете Интернет, сеть начинает выглядеть как довольно страшное место. Подробнее , процесс заражения вымогателей вполне предсказуемо. Пользователь загрузит зараженный файл: он содержит полезные данные вымогателей. Когда зараженный файл будет запущен, немедленно ничего не произойдет (в зависимости от типа заражения). Пользователь не знает, что Ransomware начинает шифровать свои личные файлы.

Помимо этого, атака вымогателей имеет несколько других характерных моделей поведения:

- Отличная вымогательская записка.

- Фоновая передача данных между хост-сервером и управляющими серверами.

- Энтропия файлов меняется.

Энтропия файла

Файловая энтропия может быть использована для идентификации файлов, зашифрованных с помощью вымогателей. Пишу для интернет-центра Storm, Роб ВанденБринк кратко обрисовывает энтропия файлов и вымогателей:

В ИТ-отрасли энтропия файла относится к определенной мере случайности, называемой «Энтропия Шеннона», названной в честь Клода Шеннона. Это значение по существу является мерой предсказуемости любого конкретного символа в файле на основе предыдущих символов (полная информация и математика здесь). Другими словами, это мера «случайности» данных в файле - измеряется в масштабе от 1 до 8, где типичные текстовые файлы будут иметь низкое значение, а зашифрованные или сжатые файлы будут иметь высокое измерения.

Я бы предложил прочитать оригинальную статью, так как она очень интересная.

Вы не можете решить вымогателей с причудливым алгоритмом энтропии, найденным в Google ;-) Проблема немного сложнее, чем эта.

- Маха-монстр (@osxreverser) 20 апреля 2016 г.

Отличается ли это от «обычного» вредоносного ПО?

Вымогателей и вредоносных программ имеют общую цель: оставаться в тени. Пользователь имеет шанс бороться с инфекцией, если она обнаружена в ближайшее время. Волшебное слово «шифрование». Ransomware занимает свое место в позоре за использование шифрования, в то время как шифрование используется в вредоносных программах в течение очень долгого времени.

Шифрование помогает вредоносным программам проходить под угрозой антивирусных программ, путая обнаружение сигнатур. Вместо того, чтобы видеть узнаваемую строку символов, которая предупреждает защитный барьер, инфекция проходит незаметно. Несмотря на то, что антивирусные пакеты становятся все более искусными при обнаружении этих строк - обычно их называют хэши - для многих разработчиков вредоносных программ это обходной путь.

Общие методы запутывания

Вот еще несколько распространенных методов запутывания:

- обнаружение - Многие варианты вредоносных программ могут определить, используются ли они в виртуализированной среде. Это позволяет вредоносным программам уклоняться от внимания исследователей безопасности, просто отказываясь запускать или распаковывать. В свою очередь, это останавливает создание современной сигнатуры безопасности.

- тайминг - Лучшие антивирусные пакеты постоянно оповещены, проверяя наличие новой угрозы. К сожалению, обычные антивирусные программы не могут всегда защищать все аспекты вашей системы. Например, некоторые вредоносные программы будут развертываться только после перезагрузки системы, избегая (и, вероятно, отключая в процессе) антивирусных операций.

- связь - Вредоносное ПО отправит по телефону домой свой командный и контрольный (C & C) сервер для получения инструкций. Это не относится ко всем вредоносным программам. Однако, когда это происходит, антивирусная программа может определить конкретные IP-адреса, известные для серверов C & C, и попытаться предотвратить обмен данными. В этом случае разработчики вредоносного ПО просто поворачивают адрес сервера C & C, уклоняясь от обнаружения.

- Ложная операция - Умно созданная фальшивая программа является, пожалуй, одним из самых распространенных уведомлений о заражении вредоносным ПО. Непослушные пользователи предполагают, что это обычная часть их операционной системы (обычно Windows), и беспечно следуют инструкциям на экране. Они особенно опасны для неквалифицированных пользователей ПК и, будучи дружественным интерфейсом, могут позволить множеству вредоносных объектов получить доступ к системе.

Этот список не является исчерпывающим. Тем не менее, он охватывает некоторые из наиболее распространенных методов, которые вредоносные программы используют, чтобы оставаться скрытыми на вашем ПК.

Является ли вымогателей просто?

Простое, пожалуй, неправильное слово. Вымогателей есть разные. Вариант вымогателей использует шифрование более широко, чем его аналоги, а также по-другому. действия из-за заражения вымогательством - то, что делает это известным, так же как создание ауры: вымогатель - кое-что, чтобы бояться.

когда #ransomware будет масштабировать и ударить #IoT и #Bitcoin, будет слишком поздно фрагментировать ВСЕ ваши IT-данные. Пожалуйста, сделай это сейчас. #Hack

- Максим Козьминский (@MaxKozminski) 20 февраля 2017 г.

Ransomware использует несколько новые функции, такие как:

- Шифрование большого количества файлов.

- Удаление теневых копий, которые обычно позволяют пользователям восстанавливаться из резервной копии.

- Создание и хранение ключей шифрования на удаленных C & C-серверах.

- Требует выкуп, обычно в не отслеживаемых биткойнах.

В то время как традиционные вредоносные программы «просто» крадут ваши пользовательские учетные данные и пароли, вымогатели напрямую воздействуют на вас, нарушая вашу непосредственную вычислительную среду. Кроме того, его последствия очень визуально.

Тактика вымогателей: главная таблица файлов

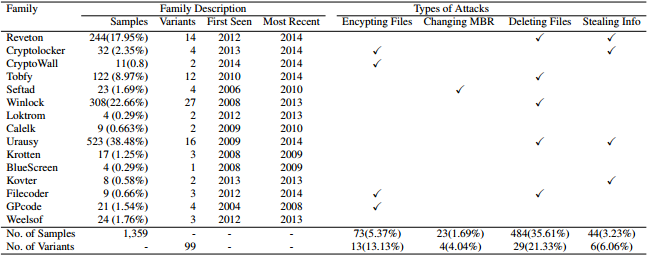

«Ух ты!» Вымогателей фактор, безусловно, исходит от его использования шифрования. Но разве это все изощренно? Энгин Кирда, соучредитель и главный архитектор в Lastline Labs, считает, что нет. Он и его команда (используя исследование, проведенное Амином Харразомодин из аспирантов Kirda) провел огромное исследование по вымогательству, проанализировав 1359 образцов из 15 семейств вымогателей. Их анализ исследовал механизмы удаления и нашел некоторые интересные результаты.

Каковы механизмы удаления? Около 36 процентов из пяти наиболее распространенных семейств вымогателей в наборе данных удаляли файлы. Если вы не заплатили, файлы фактически были удалены. Большая часть удаления, на самом деле, была довольно простой.

Как бы это сделал профессиональный человек? Они фактически стремились бы стереть диск так, чтобы было трудно восстановить данные. Вы бы записали поверх диска, вы бы стерли этот файл с диска. Но большинство из них были, конечно, ленивы, и они непосредственно работали над записями в основной таблице файлов и отмечали вещи как удаленные, но данные все еще оставались на диске.

Впоследствии эти удаленные данные могут быть восстановлены, а во многих случаях полностью восстановлены.

Тактика вымогателей: среда рабочего стола

Еще одним классическим поведением вымогателей является блокировка рабочего стола. Этот тип атаки присутствует в более простых вариантах. Вместо того, чтобы фактически приступить к шифрованию и удалению файлов, вымогатель блокирует рабочий стол, вытесняя пользователя с компьютера. Большинство пользователей воспринимают это как означающее, что их файлы исчезли (зашифрованы или полностью удалены) и просто не могут быть восстановлены.

Тактика вымогателей: принудительные сообщения

Инфекции вымогателей, как известно, отображают их выкуп записку. Обычно он требует оплаты от пользователя для безопасного возврата их файлов. В дополнение к этому, разработчики вымогателей отправляют пользователей на определенные веб-страницы, отключая определенные системные функции - поэтому они не могут избавиться от страницы / изображения. Это похоже на заблокированную рабочую среду. Это не означает автоматически, что файлы пользователя были зашифрованы или удалены.

Подумайте, прежде чем платить

Инфекция вымогателей может иметь разрушительные последствия. Это несомненно. Однако, если вы пострадали от вымогателей, это не означает, что ваши данные исчезнут навсегда. Разработчики вымогателей не все удивительные программисты. Если есть легкий путь к немедленной финансовой выгоде, он будет взят. Это в безопасном знании, что некоторые пользователи будут платить 5 причин, почему вы не должны платить мошенникамRansomware - это страшно, и вы не хотите, чтобы его ударили, но даже если вы это сделаете, есть веские причины, по которым вы НЕ должны платить указанный выкуп! Подробнее из-за непосредственной и прямой угрозы. Это совершенно понятно.

Остаются лучшие методы защиты от вымогателей: регулярно делайте резервные копии файлов на не подключенный к сети диск, сохраняйте антивирус обновлены наборы программ и интернет-браузеры, следите за фишинговыми сообщениями и будьте внимательны при загрузке файлов с интернет.

Кредит изображения: andras_csontos через Shutterstock.com

Гэвин - старший писатель MUO. Он также является редактором и SEO-менеджером сайта крипто-ориентированных сайтов MakeUseOf, Blocks Decoded. Он имеет степень бакалавра (с отличием) современного письма и практики цифрового искусства, разграбленные с холмов Девона, а также более чем десятилетний профессиональный опыт написания. Он наслаждается обильным количеством чая.