Рекламное объявление

В недавней статье о проверке, были ли вы пострадавший от взлома Gawker Как узнать, просочился ли ваш адрес электронной почты через базу данных Gawker Подробнее Один из шагов включал преобразование вашего адреса электронной почты в хеш MD5.

У нас было несколько вопросов от читателей, спрашивающих, что именно происходит и почему этот процесс был необходим. Не в наших силах оставлять вас, ребята, задавать вопросы, поэтому здесь приведен полный обзор MD5, хеширование и небольшой обзор компьютеров и криптографии.

Криптографическое хеширование

MD5 обозначает Message DАлгоритм igest 5 и был изобретен знаменитым американским криптографом профессором Рональдом Ривестом в 1991 году для замены старого стандарта MD4. MD5 - это просто название для криптографической функции хеширования, придуманной Роном в далеком 91 году.

Идея криптографического хеширования состоит в том, чтобы взять произвольный блок данных и вернуть значение «хэш» фиксированного размера. Это могут быть любые данные любого размера, но значение хеша всегда будет фиксированным. Попробуйте сами Вот.

Криптографическое хеширование имеет множество применений, и существует огромное количество алгоритмов (кроме MD5), предназначенных для выполнения аналогичной работы. Одним из основных применений криптографического хеширования является проверка содержимого сообщения или файла после передачи.

Если вы когда-либо загружали особенно большой файл (Linux дистрибутивы, такого рода вещи) вы, вероятно, заметили хеш-значение, которое его сопровождает. Как только этот файл был загружен, вы можете использовать хеш, чтобы убедиться, что загруженный файл ничем не отличается от объявленного файла.

Тот же метод работает с сообщениями, хэш проверяет, соответствует ли полученное сообщение отправленному. На самом базовом уровне, если вы и ваш друг имеете большой файл каждый и хотите убедиться, что они точно такие же без большой передачи, хеш-код сделает это за вас.

Алгоритмы хеширования также играют роль в идентификации данных или файлов. Хорошим примером для этого является одноранговая сеть обмена файлами, такая как eDonkey2000. Система использовала вариант алгоритма MD4 (ниже) который также объединил размер файла в хеш, чтобы быстро указывать на файлы в сети.

Ярким примером этого является возможность быстрого поиска данных в хеш-таблицах, метод, обычно используемый поисковыми системами.

Еще одно использование хэшей - хранение паролей. Хранить пароли в виде открытого текста - это плохая идея по понятным причинам, поэтому вместо этого они преобразуются в хэш-значения. Когда пользователь вводит пароль, он преобразуется в значение хеша и проверяется по известному сохраненному хешу. Поскольку хеширование является односторонним процессом, при условии, что алгоритм является надежным, теоретически вероятность того, что исходный пароль будет дешифрован из хеша, невелика.

Криптографическое хеширование также часто используется при генерации паролей и производных паролей из одной фразы.

Алгоритм дайджеста сообщений 5

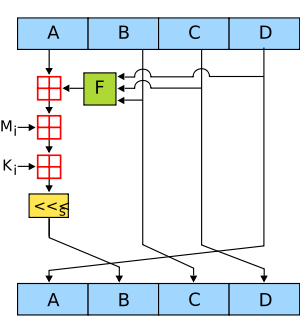

Функция MD5 предоставляет 32-значное шестнадцатеричное число. Если бы мы превратили «makeuseof.com» в хэш-значение MD5, это выглядело бы так: 64399513b7d734ca90181b27a62134dc. Он был основан на методе, называемом Меркле ».« Дамгендовская структура (ниже), который используется для построения так называемых «защищенных от коллизий» хеш-функций.

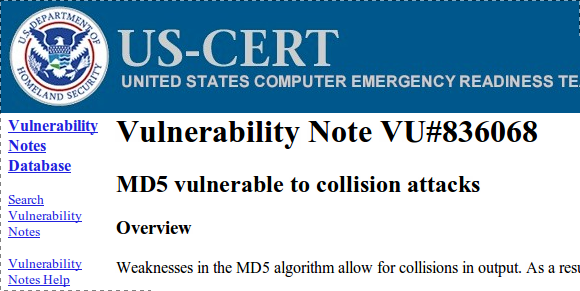

Однако безопасность не является всеобщей, и в 1996 году в алгоритме хеширования MD5 были обнаружены потенциальные недостатки. В то время они не считались смертельными, и MD5 продолжал использоваться. В 2004 году гораздо более серьезная проблема была обнаружена после того, как группа исследователей описала, как сделать так, чтобы два отдельных файла имели одинаковое хеш-значение MD5. Это был первый случай столкновительной атаки на алгоритм хеширования MD5. Атака на столкновение пытается найти два произвольных выхода, которые выдают одно и то же значение хеша - следовательно, конфликт (два файла, существующие с одинаковым значением).

В течение следующих нескольких лет предпринимались попытки найти дальнейшие проблемы безопасности в MD5, а в 2008 году другой исследовательской группе удалось использовать метод атаки на столкновение для фальсификации. SSL сертификат срок действия. Это может заставить пользователей думать, что они смотрят безопасно, а когда нет. Министерство внутренней безопасности США объявленный это: "Пользователи должны избегать использования алгоритма MD5 в любом качестве. Как показало предыдущее исследование, его следует считать криптографически взломанным и непригодным для дальнейшего использования.“.

Несмотря на предупреждение правительства, многие службы по-прежнему используют MD5 и, как таковые, подвергаются техническому риску. Тем не менее, можно «засолить» пароли, чтобы предотвратить потенциальные злоумышленники, использующие атаки по словарю (тестирование известных слов) против системы. Если у хакера есть список случайных часто используемых паролей и база данных ваших учетных записей, он может сравнить хэши в базе данных с теми, которые есть в списке. Соль - это случайная строка, которая связывается с существующими хешами паролей, а затем снова хешируется. Значение соли и полученный хеш затем сохраняются в базе данных.

Если хакер захочет узнать пароли ваших пользователей, он должен будет сначала расшифровать соленые хэши, и это делает атаку по словарю довольно бесполезной. Соль не влияет на сам пароль, поэтому вы всегда должны выбирать трудно угадываемый пароль.

Вывод

MD5 является одним из многих различных методов идентификации, защиты и проверки данных. Криптографическое хеширование - жизненно важная глава в истории безопасности и скрытия вещей. Как и во многих вещах, разработанных с учетом безопасности, кто-то ушел и сломал его.

Возможно, вам не придется слишком сильно беспокоиться о хешировании и контрольных суммах MD5 в ваших ежедневных привычках серфинга, но, по крайней мере, теперь вы знаете, что они делают и как они это делают.

Всегда нужно было что-то хешировать? Вы проверяете загруженные файлы? Знаете ли вы какие-либо хорошие веб-приложения MD5? Дайте нам знать об этом в комментариях!

Вводное изображение: Shutterstock

Тим - независимый писатель, живет в Мельбурне, Австралия. Вы можете следить за ним в Твиттере.